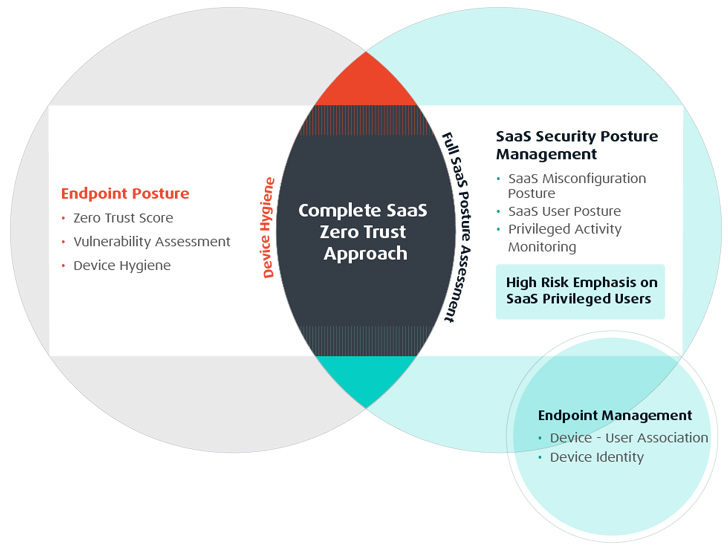

Normalmente, quando os agentes de ameaças procuram se infiltrar nos aplicativos SaaS de uma organização, eles procuram as configurações incorretas dos aplicativos SaaS como um meio de entrada. No entanto, os funcionários agora usam seus dispositivos pessoais, sejam telefones ou laptops, etc., para realizar seu trabalho. Se a higiene do dispositivo não estiver à altura, aumenta o risco para a organização e amplia a superfície de ataque para maus atores. E assim, a proteção de endpoint por meio de EDR, XDR e soluções de gerenciamento de vulnerabilidades surge como um fator crítico na segurança de SaaS.

O desafio de remediar as ameaças apresentadas por endpoints e dispositivos está na capacidade de correlacionar os usuários do aplicativo SaaS, suas funções e permissões com os níveis de conformidade e integridade de seus dispositivos associados. Essa abordagem de ponta a ponta é o que é necessário para a organização implementar uma abordagem holística e de confiança zero para sua segurança SaaS.

Não é uma tarefa simples, no entanto, soluções automatizadas de gerenciamento de postura de segurança SaaS, podem fornecer visibilidade que correlaciona o usuário SaaS e seus dispositivos associados com a pontuação de higiene do dispositivo.

Dispositivos de alto risco

Como você classifica os dispositivos de alto risco no contexto da segurança SaaS?

Dispositivos pertencentes ou usados por usuários com altos níveis de permissão para os principais aplicativos SaaS da empresa. Por exemplo, alguém que tenha altos níveis de acesso ao CRM da empresa pode representar um alto risco para a empresa se seu dispositivo estiver vulnerável e isso precisar ser corrigido imediatamente. Esses dispositivos de alto risco servem como um vetor crítico de ameaças para o ambiente SaaS de uma organização.

As equipes de segurança devem mapear continuamente os dispositivos para seus usuários e suas permissões associadas para saber quais dispositivos/usuários representam o maior risco.

Correlacionar entre usuário, aplicativo e dispositivo

Como mencionado, quanto mais privilegiado o usuário, maior o risco de seu dispositivo. Para obter uma observação profunda da postura do usuário, aplicativo e dispositivo, as equipes de segurança precisam verificar a higiene dos dispositivos de seus usuários, por exemplo, configurações atualizadas do sistema operacional e quaisquer vulnerabilidades. Com essa avaliação e pontuação em mãos, as equipes de segurança podem mapear e monitorar o acesso ao aplicativo SaaS do usuário (além de, é claro, proteger os próprios aplicativos SaaS).

Uma vez que essas referências cruzadas estejam em vigor e acessíveis, as organizações podem habilitar aprimoramentos de aplicação “soft”, por meio de políticas e práticas recomendadas organizacionais. Dessa forma, as equipes de segurança podem monitorar riscos e ameaças sem limitar severamente o usuário.

Obtenha a abordagem de confiança zero

Confiança zero é um conceito muito discutido no ambiente de segurança cibernética hoje. Embora muitos a considerem uma palavra da moda, seu significado representa uma abordagem importante que não pode ser enfatizada o suficiente. Para proteger totalmente a o escopo SaaS da organização, de ponta a ponta e continuamente, é necessária uma solução holística e automatizada.

Uma solução SSPM, foi criada para resolver não apenas a necessidade de gerenciamento das próprias configurações do aplicativo SaaS, mas também os dispositivos que os funcionários da organização usam. Quando integrado à solução MDM (gerenciamento de dispositivos móveis), é possível extrair os dados do dispositivo e mapear o dispositivo para o proprietário.

Ao observar a postura do dispositivo ao realizar uma avaliação de segurança SaaS, as organizações podem alcançar uma abordagem holística de confiança zero.

REFERÊNCIAS:

https://thehackernews.com/2022/07/the-new-weak-link-in-saas-security.html

https://thehackernews.com/2022/05/is-3rd-party-app-access-new-executable.html