Pesquisadores de segurança revelaram uma das mais poderosas e altamente avançadas ferramentas de spyware do Android que proporcionam aos hackers controle total de dispositivos infectados remotamente.

Conhecido como Skygofree, o spyware do Android foi projetado para vigilância direcionada, e acredita-se que ele tenha segmentado remotamente um grande número de usuários nos últimos quatro anos.

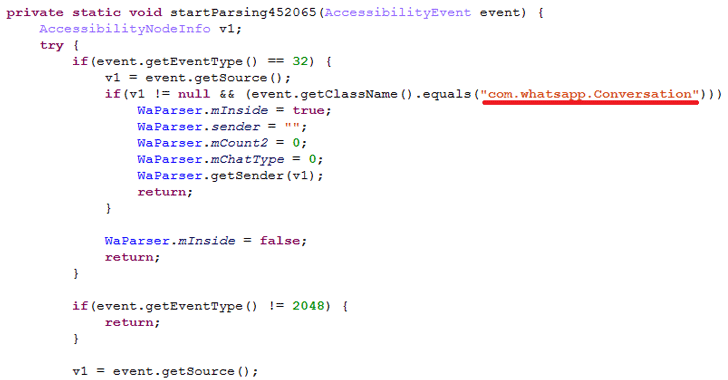

Desde 2014, a implantação do Skygofree ganhou vários recursos inovadores. Os “novos recursos notáveis” incluem a gravação de áudio baseada em localização usando o microfone do dispositivo, o uso de serviços de acessibilidade do Android para roubar mensagens do WhatsApp e a capacidade de conectar dispositivos infectados a redes wifi mal-intencionados, e controlada por atacantes.

O Skygofree está sendo distribuído através de falsas páginas da web, imitando as principais operadores de redes móveis, a maioria dos quais houveram registros dos atacantes desde 2015, o ano em que a campanha de distribuição foi mais ativa, de acordo com os pesquisadores.

Os pesquisadores acreditam que o grupo de hackers por trás desta ferramenta de vigilância móvel está ativo desde 2014 e está baseado na Itália, lar da ‘Hacking Team’, um dos maiores do mundo em comércio de spyware.

Dado os artefatos descobertos no código de malware, bem como a análise de infra-estrutura, pesquisadores estão confiantes de que o desenvolvedor do Skygofree é uma empresa italiana de TI que trabalha em soluções de vigilância, como a “HackingTeam”. Além disso, foi encontrado vários dispositivos italianos infectados com o Skygofree.

Embora pesquisadores ainda não tenham confirmado o nome da empresa italiana por trás desse spyware, no código do spyware foi descoberto várias referências à empresa de tecnologia “Negg”, localizada em Roma. A Negg também é especializada no desenvolvimento e comercialização de ferramentas legais de hacking.

Uma vez instalado, o Skygofree esconde o ícone e os serviços que executam no background para ocultar outras ações do usuário. Também inclui um recurso de auto-proteção, impedindo que os serviços sejam desabilitados.

A partir de outubro do ano passado, a Skygofree tornou-se uma sofisticada ferramenta de spyware de vários estágios que oferece aos atacantes controle remoto completo do dispositivo infectado usando um payload do reverse shell e uma arquitetura de servidor de comando e controle (C & C).

De acordo com os detalhes técnicos publicados pelos pesquisadores, o Skygofree inclui múltiplas explorações ao escalar privilégios para acesso à raiz, dando capacidade ao executar payloads mais sofisticados nos dispositivos Android infectados.

Um payload permite a execução de um shellcode e assim roubar dados pertencentes a outros aplicativos instalados nos dispositivos direcionados, incluindo o Facebook, WhatsApp, Line e Viber.

O servidor de controle (C & C) da Skygofree também permite que os invasores capturem imagens e vídeos de forma remota, registros de chamadas e SMS, além de monitorar a geolocalização dos usuários, eventos do calendário e qualquer informação armazenada na memória do dispositivo.

A melhor maneira de impedir que você seja vítima, é evitar o download de aplicativos através de sites de terceiros, lojas de aplicativos ou links fornecidos em mensagens SMS ou e-mails.