O Federal Bureau of Investigation (FBI) dos EUA confirmou no sábado que atores não identificados da ameaça violaram um de seus servidores de e-mail para explodir mensagens hoax sobre um falso “ataque em cadeia sofisticado”.

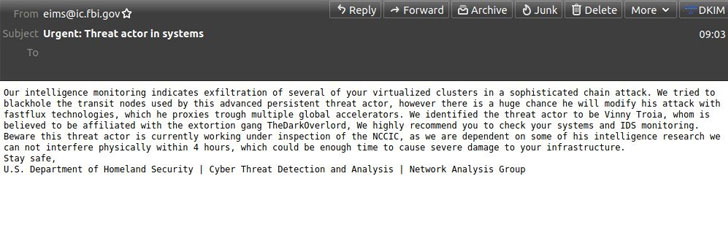

O incidente, que foi divulgado publicamenteças, envolveu o envio de e-mails de advertência desonestos com o assunto “Urgente: Agente de ameaça em sistemas” originados de um endereço de e-mail legítimo do FBI “eims@ic.fbi [.] Gov “que enquadrou o ataque a Vinny Troia, um pesquisador de segurança e fundador das empresas de inteligência dark web Night Lion Security e Shadowbyte, enquanto também afirmava que ele era afiliado a um grupo de hackers chamado TheDarkOverlord.

Um outro pesquisador de segurança também afirmou, que também recebeu uma carta independente do perpetrador, detalhou em um relatório independente que “as mensagens de spam foram enviadas por abuso de código inseguro em um portal online do FBI projetado para compartilhar informações com autoridades policiais estaduais e locais. “

Pompompurin, como a entidade hacker é conhecida online, um dos pesquisadores disse que a violação foi realizada aproveitando-se de uma falha no Law Enforcement Enterprise Portal (LEEP) do FBI que não apenas permitia que qualquer indivíduo se inscrevesse para uma conta, mas também vazou a senha única que é enviada ao requerente para confirmar seu registro, efetivamente permitindo que ele intercepte e adultere as solicitações HTTP com sua própria mensagem falsa para milhares de endereços de e-mail.

“O FBI está ciente de uma configuração incorreta de software que permitiu temporariamente que um ator utilizasse o Law Enforcement Enterprise Portal (LEEP) para enviar e-mails falsos”, disse a agência em um comunicado. “Embora o e-mail ilegítimo fosse originado de um servidor operado pelo FBI, esse servidor era dedicado a enviar notificações para LEEP e não fazia parte do serviço de e-mail corporativo do FBI. Nenhuma pessoa foi capaz de acessar ou comprometer quaisquer dados ou PII na rede do FBI.”

REFERÊNCIAS:

https://thehackernews.com/2021/11/fbis-email-system-hacked-to-send-out.html

https://www.fbi.gov/services/cjis/leep

https://www.fbi.gov/news/pressrel/press-releases/fbi-statement-on-incident-involving-fake-emails